“a) CTF walktrough. Katso verkosta (esim Youtubesta) jonkin capture the flag -kilpailun ratkaisu. Mitä uusia työkaluja opit? Kokeile jotain mainittua työkalua (tarvittaessa koneella, joka ei ole kiinni Internetissä).

b) Kali Live USB. Tee Kali Live USB -tikku. Kokele, että se käynnistyy. Vinkki: käytä USB3-tikkua ja dd:tä. Olet tarkkana, mitä laitat of= kohtaan, ettet kirjoita kovalevysi päälle.”

Tässä blogissa käytetyt menetelmät ovat väärin käytettynä laittomia, käytä omalla vastuulla.

Capture the Flag läpikäynti

- CTF ratkaisu video YouTubessa, käyttäjältä UNOassassino: https://youtu.be/q1jwwJFpB_A

- Läpikäytävä CTF: https://www.vulnhub.com/entry/node-1,252/

Eri työkalut videossa:

Xerosploit – Xerosploit on tunkeutumiskokeiden työkalu kirjasto, jonka tavoitteena on suorittaa välimies hyökkäyksiä.

Nmap – Porttiskanneri ja verkkotutkimustyökalu.

Nikto – Tarkistaa palvelimen vanhentuneet versiot, versiokohtaiset ongelmat, palvelimen kokoonpanoasetukset ja yrittää tunnistaa asennetut web-palvelimet ja ohjelmistot.

DIRB – Web Content Scanner, joka etsii olemassa olevia ja piilotettuja Web-objekteja.

BurpSuite – Välimies hyökkäys työkalu, haavoittuvuus skanneri ja kirjasto yli sadasta yleisestä haavoittuvuudesta.

Searchsploit – Tietokanta tunnetuista haavoittuvuuksista.

Työkalujen kokeilu Kali Linuxilla

Searchsploit

Searchsploit on Kali Linuxilla valmiiksi asennettu kirjasto tunnetuista haavoittuvuuksista. Katsoin komennolla “seatchsploit ssh -w” tunnettuja SSH:n haavoittuvaisuuksia.

Nmap

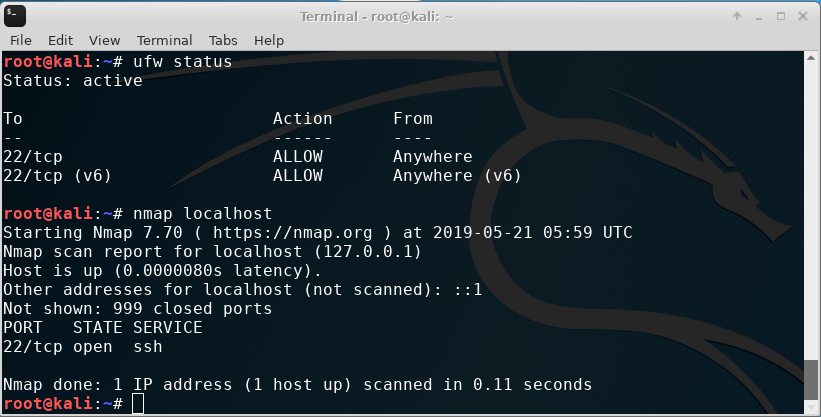

Nmap portti skannaus ohjelmistolla kokeilin skannata Kali Linuxin localhost osoitetta. Ensin asensin UFW palomuurin komennolla “apt-get install ufw“, jonka sain päälle komennolla “ufw enable” ja avasin samalla portin SSH:lle komennolla “ufw allow 22/tcp“. Sitten asensin SSH:n komennolla “apt-get install ssh“. Uudelleen käynnistin UFW palomuurin komennolla “systemctl restart ufw” Kokeilin portti skannausta komennolla “nmap localhost” Nmap ei jostain syystä löytänyt avonaista SSH 22/TCP porttia, vaikka komento “ufw status verbose” kertoi portin olevan auki.

Kokeilin vielä aamulla koulussa Kali Linuxilla samoja komentoja ja nyt toimii oikein ja kertoo, että portti 22/TCP auki.

Kali Linux Live USB tikku

Kali Linux asennus Xubuntulla live tilassa, latasin Kali Linuxin .iso tiedosto kali.org/downloads sivulta. Valitsin opettajan ohjeen mukaan version: Kali Linux Xfce 64 Bit.

Navigoin kansioon /home/joni/downloads bash terminaalissa, johon asensin Kali Linuxin .iso tiedoston. Tein Kali Linux sivun omien ohjeiden mukaan ja suoritin komennon “sudo fdisk -l“, joka kertoi missä asemassa muistitikku sijaitsee ja “dd if=kali-linux-xfce-2019.1a-amd64.iso of=/dev/sdb bs=512k“, joka asensi tikulle Kali Linuxin. Kokeilin tikun toimivuuden koulun koneella live tilassa, joka toimi oletetusti.

Lähteet

Pohjana Tero Karvinen 2019: Penetration Testing kurssi, http://terokarvinen.com

CTF ratkaisu video YouTubessa: https://youtu.be/q1jwwJFpB_A

Kali Live tikku ohje: https://docs.kali.org/downloading/kali-linux-live-usb-install

Kali Linux asennus tiedostot: https://www.kali.org/downloads/

Xerosploit: https://github.com/LionSec/xerosploit

Nikto: https://cirt.net/Nikto2

DIRB: https://tools.kali.org/web-applications/dirb

BurpSuite: https://portswigger.net/burp

Searchsploit: https://www.exploit-db.com/searchsploit